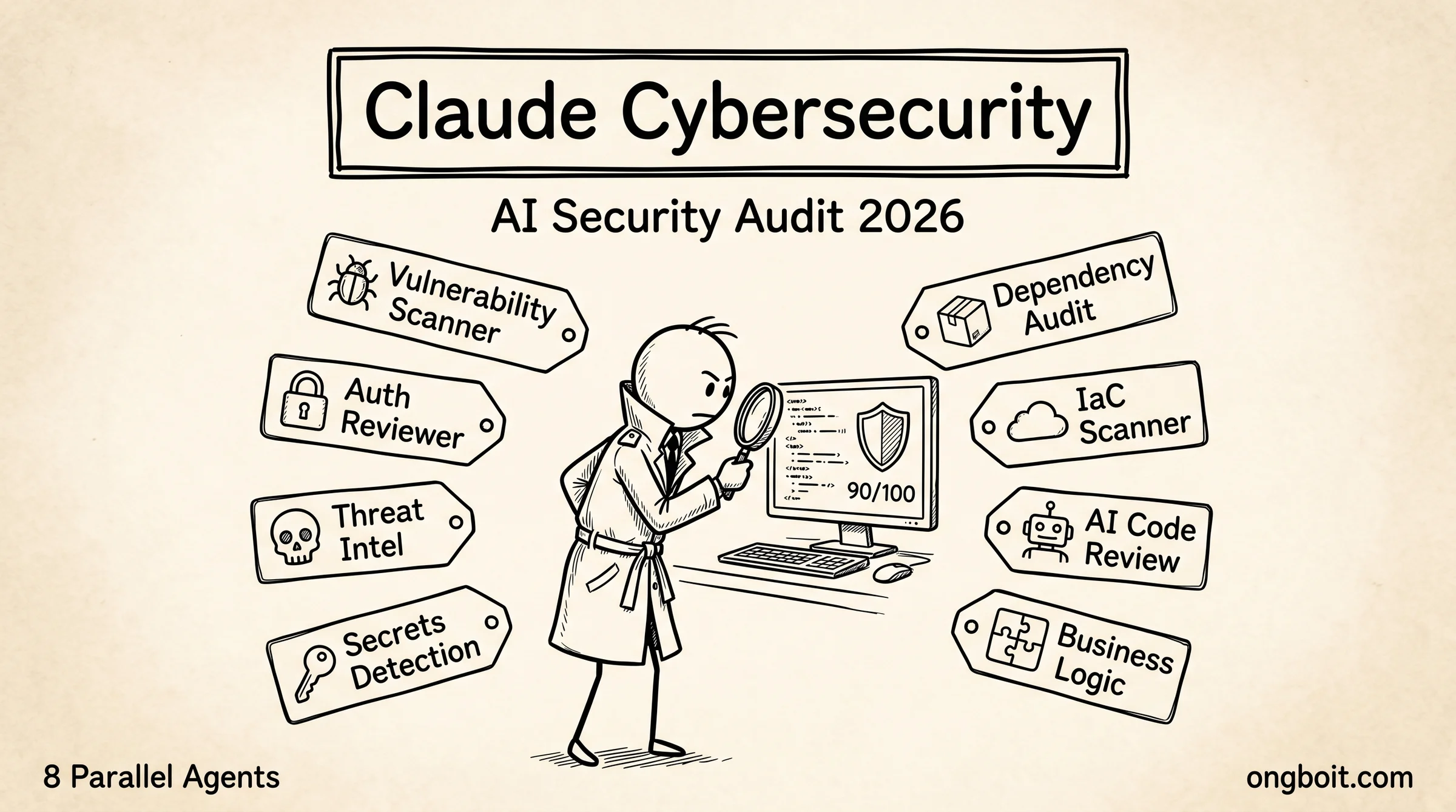

GitHub Advanced Security thu phí $49/committer/tháng, vậy team 5 người trả $2,940/năm chỉ để scan bảo mật. Hầu hết solo dev và team nhỏ ở Việt Nam bỏ qua security review hoàn toàn vì không có free tool nào cover OWASP Top 10:2025 trong một câu lệnh. Claude cybersecurity chạy 8 AI agents song song từ terminal, cover 10/10 OWASP categories, phát hiện 23 vulnerabilities trong lần scan đầu tiên trên một project thật, tất cả với $0 tool cost.

Bài này test trực tiếp claude-cybersecurity skill open source (MIT license, 41 GitHub stars, v1.1.0 tháng 4/2026), so sánh với Claude Code Security chính thức của Anthropic và Trail of Bits skills (2,439 stars, industry gold standard). Mình sẽ cover: cách tool hoạt động, 8 agents làm gì, test thực tế với before/after scores, giới hạn đã đo (token cost, false positive rate, CI gap), và bộ Zero-Config Security framework giúp bất kỳ dev nào audit code ngay mà không cần config.

TL;DR

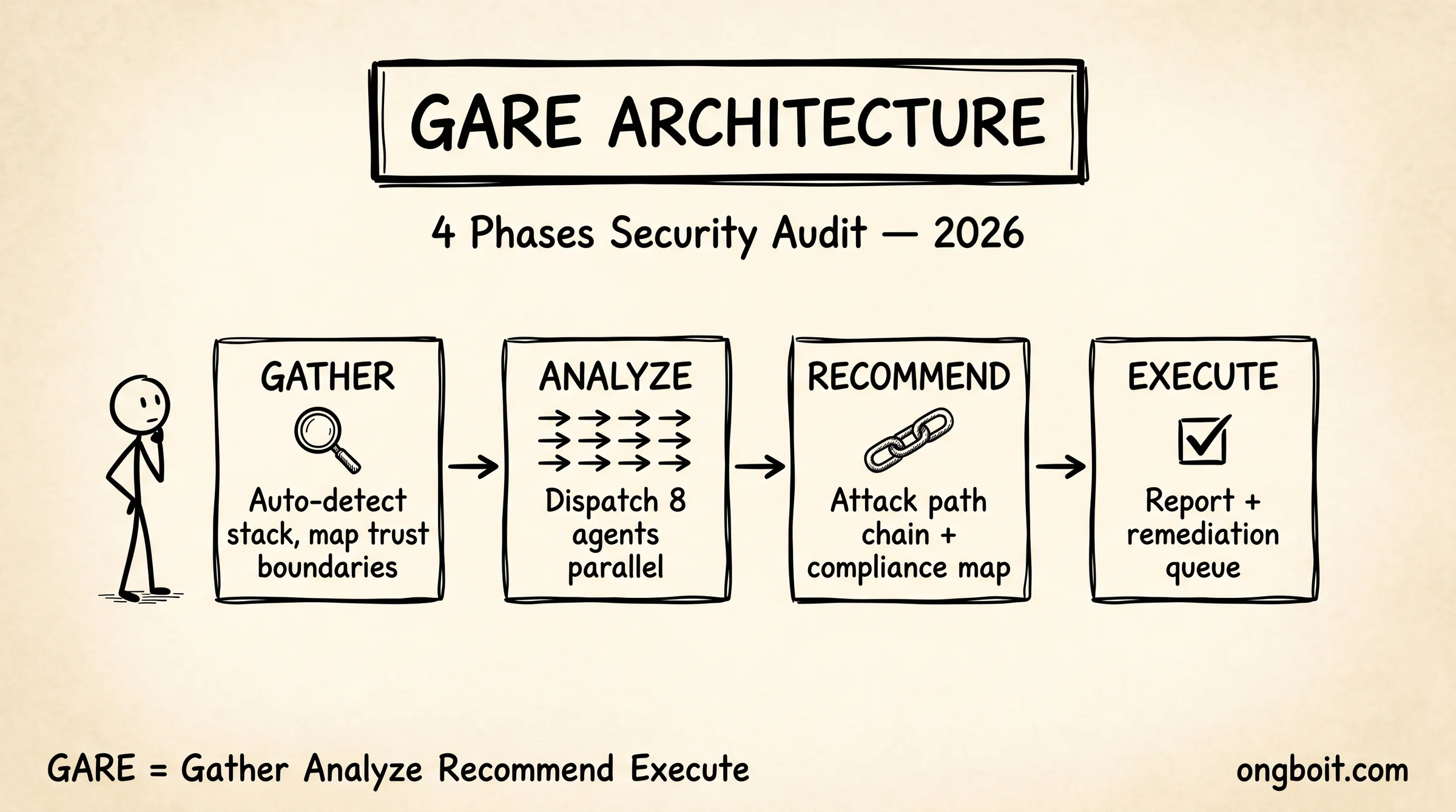

- Tool: claude-cybersecurity, open source MIT, 8 parallel security agents, GARE architecture

- Cost: $0 tool cost (so với GitHub Advanced Security $49/committer/tháng = $2,940/năm cho team 5 người)

- Coverage: OWASP Top 10:2025 full 10/10, CWE Top 25, MITRE ATT&CK, 14 ngôn ngữ lập trình

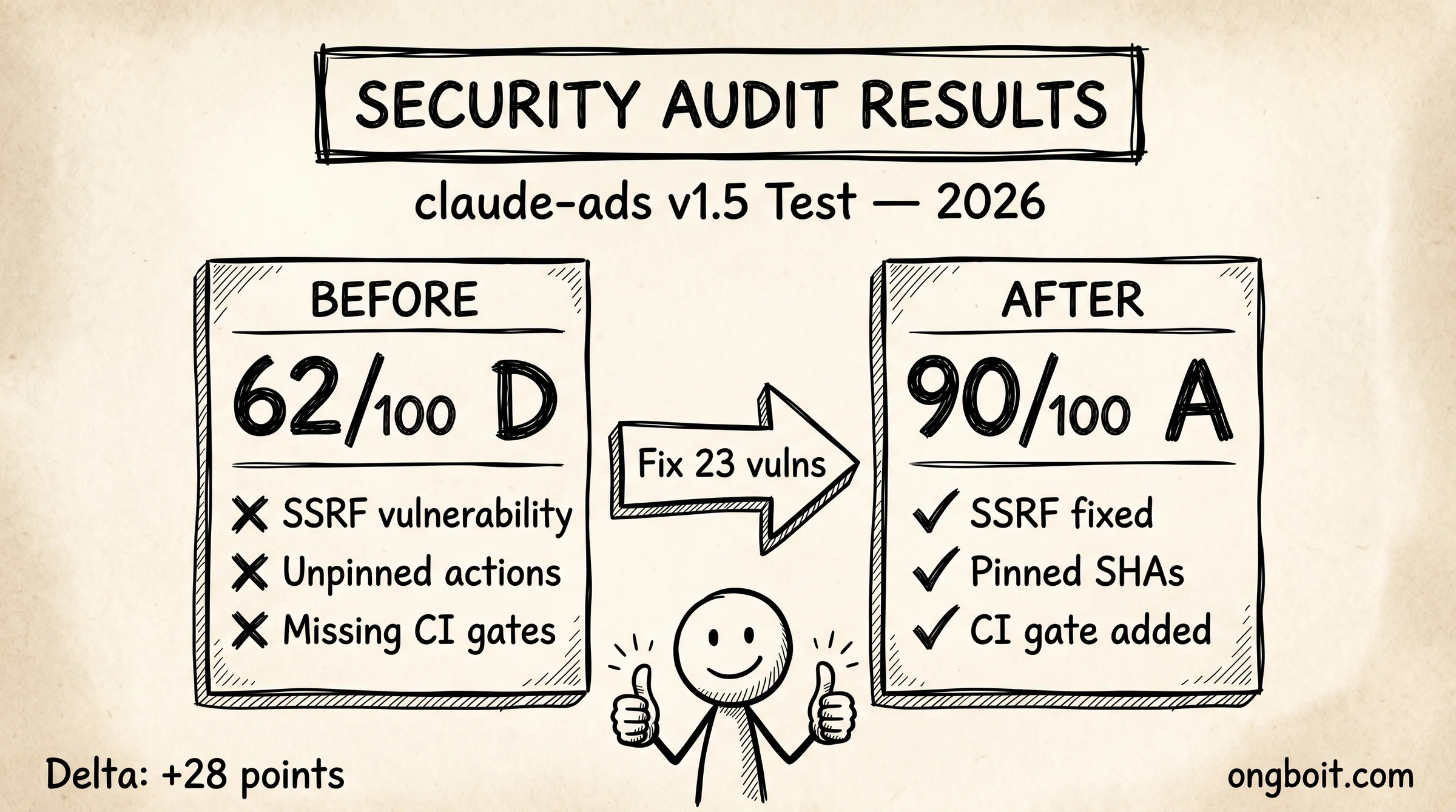

- Real-world test: Tìm 23 vulnerabilities trong lần scan đầu, security score 62/100 (D) lên 90/100 (A) sau fix

- Giới hạn: Chưa có CI/CD integration, burn ~50K-200K tokens mỗi lần scan full, false positive rate 10-20%

Claude Cybersecurity Là Gì?

Claude cybersecurity là open-source skill cho Claude Code CLI, được phát hành dưới MIT license bởi Daniel Agrici (tháng 4/2026). Tool orchestrate 8 specialized security agents chạy đồng thời để audit codebase cho vulnerabilities trên nhiều security standards: OWASP Top 10:2025 (full 10/10), CWE Top 25:2024 (full 25/25 với detection section riêng cho mỗi entry), và 7 MITRE ATT&CK techniques cụ thể (T1059 Command Execution, T1027 Obfuscated Files, T1071 Application Layer Protocol, T1195 Supply Chain Compromise, T1005 Data from Local System, T1041 Exfiltration Over C2, T1496 Resource Hijacking). Repository hiện có 41 GitHub stars, 23 files với 5,350 dòng security knowledge, hỗ trợ 14 ngôn ngữ lập trình.

Đây là nền tảng của bộ Zero-Config Security framework: chạy duy nhất một lệnh /cybersecurity từ terminal, tool tự detect stack (Python, JavaScript, Go, Rust, Java, C/C++, Ruby, PHP, C#, Swift, Kotlin, Shell và hơn nữa), tự map trust boundaries, tự phân tích 8 dimensions bảo mật song song, trả về report có cấu trúc kèm remediation queue. Không cần config YAML, không cần CI/CD pipeline, không cần API key ngoài Claude Code subscription mà bạn đã có.

Cần phân biệt với Claude Code Security chính thức (Anthropic ra mắt tháng 2/2026). Official tool là capability được Anthropic tích hợp sẵn cho khách hàng Enterprise và Team, chạy trên hạ tầng Anthropic với dashboard riêng. Claude-cybersecurity skill là third-party open-source, bất kỳ ai có Claude Code đều install được, chạy local, không upload code lên cloud. Hai tool bổ trợ cho nhau chứ không thay thế.

Tại Sao AI Code Cần Security Audit?

Dữ liệu mới nhất làm rõ vấn đề: 45% code do AI sinh ra chứa lỗ hổng bảo mật, theo Veracode 2025 GenAI Code Security Report (phân tích 80 coding tasks trên hơn 100 LLMs khác nhau). Đây chính là AI Code Vulnerability Gap: các model AI học từ hàng tỷ dòng code open-source, trong đó phần lớn không secure, nên code generate ra mang theo cả những insecure patterns đó. Java là ngôn ngữ tệ nhất với failure rate 72%, Python/JavaScript/C# dao động 38-45%. Riêng XSS (Cross-Site Scripting): AI fail 86% khi defense against nó trong code samples liên quan.

Nếu bạn dùng Claude Code, GitHub Copilot, Cursor, hay bất kỳ AI coding tool nào hàng ngày, security review không còn là optional. Veracode nhấn mạnh: các model AI không kém chất lượng hơn theo kích thước hay độ tinh vi training; chúng viết code chạy được (functional) ngày càng tốt nhưng không viết code secure hơn. Nói cách khác, đợi model “tốt hơn” để giải quyết security không phải chiến lược khả thi; bạn phải audit chủ động.

Thêm một data point cứng: 74 CVEs có nguồn gốc trực tiếp từ AI-generated code được merge vào open-source projects trong giai đoạn 2024-2025, theo nghiên cứu của Georgia Tech. Các model AI học từ toàn bộ internet, bao gồm hàng triệu câu trả lời Stack Overflow và tutorial dùng insecure patterns để cho đơn giản. Model optimize cho “code chạy được” chứ không phải “code an toàn”, nên thường xuyên generate: SQL queries với string concatenation thay vì prepared statements, secrets plaintext trong source code, input validation bị skip nếu không yêu cầu rõ ràng.

AI còn tạo ra ít nhất 3 class lỗ hổng hoàn toàn mới mà static tools truyền thống không catch được:

- Hallucinated dependencies: AI gợi ý package không tồn tại thật. Attacker register package đó trên npm/PyPI với malware, dev install mà không biết.

- Slopsquatting: biến thể của typosquatting, AI hallucinate tên package sai chính tả, attacker register cả những biến thể đó để chờ AI gợi ý lặp lại.

- Overconfident crypto implementations: AI generate code crypto “looks correct” nhưng có subtle flaws (wrong IV reuse, broken MAC verification, timing attacks), dev tin vì AI viết “tự tin”.

Kinh nghiệm cá nhân: mình push nhiều code Claude Code generate cho các project ongboit.com lên production mà không qua security review. Sau khi chạy tool này trên codebase, mình nhận ra có những SSRF, unpinned GitHub Actions, secrets management issues mà review thủ công đã bỏ sót. Nếu bạn dùng Claude Code daily, nên integrate security audit vào workflow ngay.

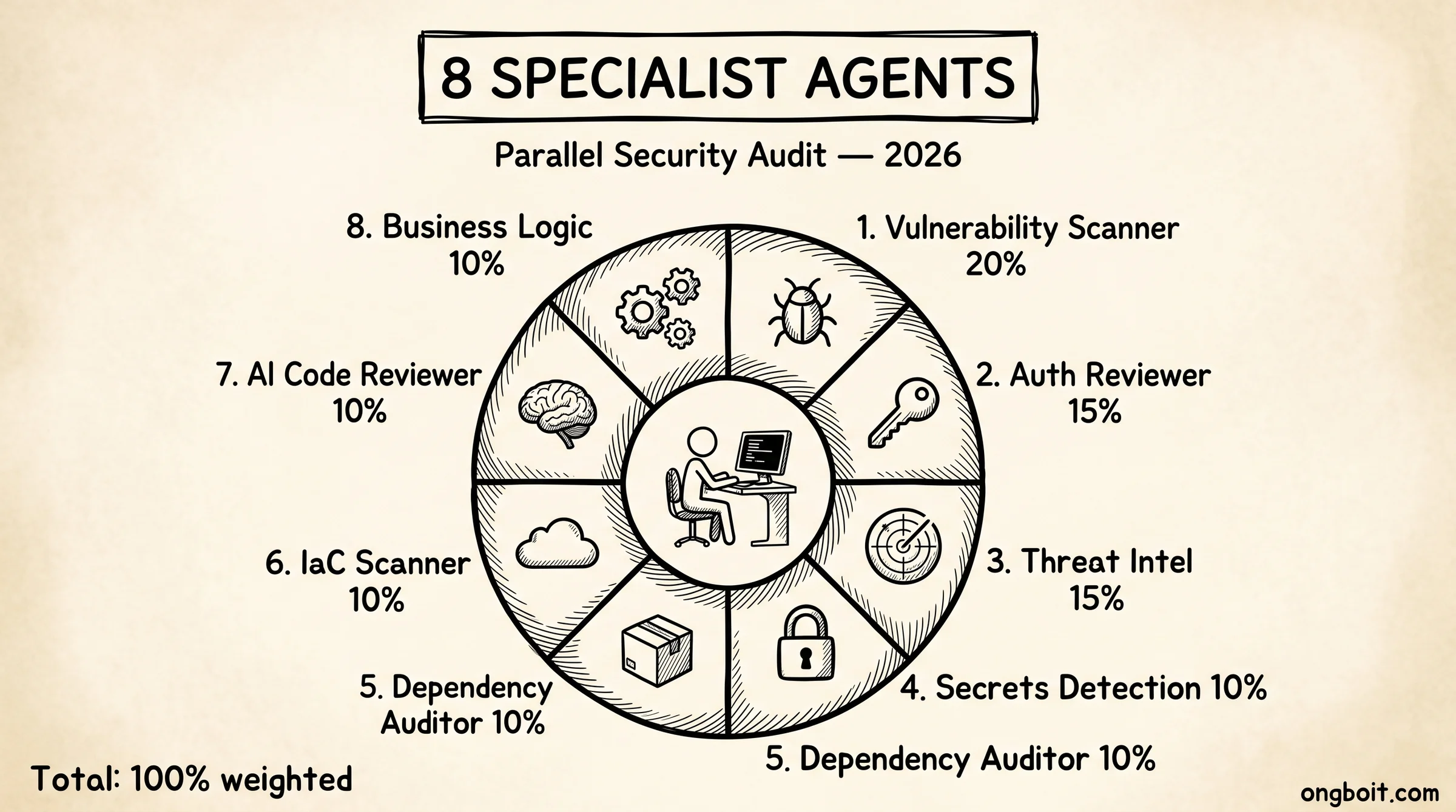

8 Specialist Agents Làm Gì?

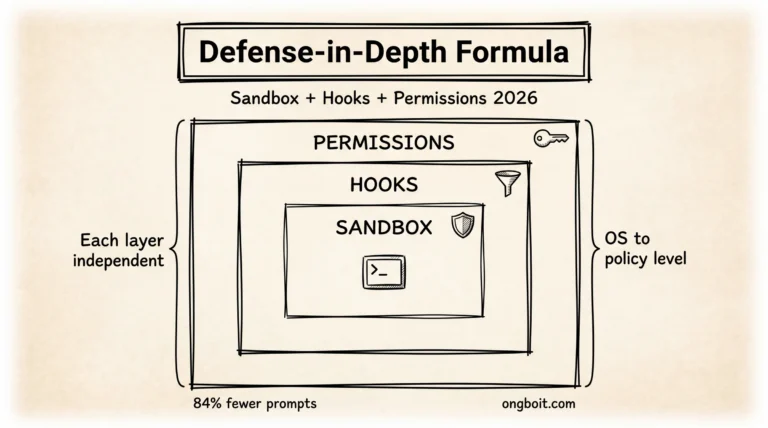

Tool phân chia security audit qua 8 agents chuyên biệt, mỗi agent phụ trách một domain, chạy song song để tiết kiệm thời gian. Hệ thống weighted scoring giúp prioritize findings đúng. Đây là cốt lõi của Defense-in-Depth Scoring framework, một cách tiếp cận holistic thay vì chỉ pattern matching đơn thuần.

| Agent | Weight | Focus chính | Ví dụ phát hiện |

|---|---|---|---|

| Vulnerability Scanner | 20% | Taint analysis (track data flow từ user input đến dangerous sinks), OWASP Top 10:2025, CWE Top 25 | SQL injection, XSS, SSRF, command injection, deserialization, path traversal |

| Auth Reviewer | 15% | IDOR, privilege escalation, session management, “forgot to check permissions” bugs phổ biến trong AI code | Broken access control, JWT misconfiguration, missing role checks |

| Threat Intelligence | 15% | Malware, backdoors, C2 communication, 7 MITRE ATT&CK techniques | Obfuscated reverse shell, base64-encoded payloads, data exfiltration |

| Secrets Detection | 10% | Semantic analysis (không chỉ regex) tìm credentials đã obfuscate, base64-encoded, split qua nhiều variables | API keys trong env files, hardcoded passwords disguised thành config values |

| Dependency Auditor | 10% | Supply chain attack, known CVEs, typosquatting, slopsquatting | Compromised npm packages, packages có tên gần giống package phổ biến |

| IaC Scanner | 10% | Terraform (AWS/GCP/Azure), Dockerfile, Kubernetes manifests, GitHub Actions workflows | Overly permissive IAM policies, unpinned action versions, exposed ports, insecure container configs |

| AI Code Reviewer | 10% | Hallucinated dependencies, copy-pasted insecure patterns từ training data, overconfident crypto, “looks right but subtly broken” LLM code | Phantom npm packages từ Copilot, wrong IV reuse trong crypto, broken MAC verification |

| Business Logic Analyzer | 10% | Race conditions, TOCTOU (Time of Check to Time of Use), improper state machine transitions, logic flaws pattern-matching SAST miss | State bypass, concurrent write conflicts, semantic logic errors |

Hai agents nổi bật mà competitor tools thường không có:

AI Code Reviewer (weight 10%) check patterns đặc trưng của AI-generated code: hallucinated dependencies (Copilot đề xuất package không tồn tại, attacker đăng ký cùng tên để inject malicious code), repetitive vulnerability patterns (AI copy-paste cùng một insecure pattern qua nhiều files), slopsquatting (lỗi typo trong package name mà AI đề xuất). Đây là unique value proposition cho team dùng AI coding tools daily, điều mà static analysis truyền thống hoàn toàn miss.

Business Logic Analyzer (weight 10%) detect race conditions, TOCTOU (time-of-check-time-of-use) bugs, improper state transitions, concurrent write conflicts. GitHub Advanced Security $49/tháng không có capability này. SonarQube Community cũng không có. Đây là class lỗi mà static tools miss vì cần hiểu business context, và là điểm mạnh khi dùng reasoning-based AI analysis thay vì regex pattern matching.

GARE Architecture Hoạt Động Như Thế Nào?

Tool hoạt động theo GARE model (Gather, Analyze, Recommend, Execute), 4 phases tuần tự với parallel execution bên trong Phase 2:

Phase 1: Gather

Auto-detect tech stack (14 ngôn ngữ), map entry points (API endpoints, CLI args, file uploads, WebSocket handlers), identify trust boundaries (user input, internal processing, database, external API), chạy STRIDE threat modeling (Spoofing, Tampering, Repudiation, Information Disclosure, DoS, Elevation of Privilege). Đây là foundation quan trọng vì audit không context-aware sẽ flag false positives tràn lan.

Phase 2: Analyze

Dispatch 8 agents đồng thời với parallel execution thật. Mỗi agent load domain-specific reference files (OWASP rules, CWE patterns, MITRE techniques, framework signatures). Cross-reference findings giữa agents: ví dụ Secrets Detection flag một API key, Dependency Auditor check package sử dụng key đó, Vulnerability Scanner verify endpoint có expose key đó không. Correlation này tạo ra attack paths chứ không chỉ isolated findings.

Phase 3: Recommend

Aggregate scores từ 8 agents theo weighted formula (tham khảo bảng Defense-in-Depth Scoring), chain attack paths (ví dụ: SSRF, internal API access, secrets exposure, full compromise), map findings to compliance frameworks (PCI DSS, HIPAA, SOC 2, GDPR, NIST 800-53). Report ra không chỉ nói “có vuln” mà còn “vuln này dẫn đến đâu nếu exploit”.

Phase 4: Execute

Generate structured report (Markdown hoặc JSON), prioritize remediation queue (Critical, High, Medium, Low, Info), đề xuất specific code fixes per finding. User review và quyết định apply. Tool không tự động modify code (theo thiết kế, để dev giữ control).

Test Thực Tế: Tool Tìm Được Vulnerabilities Gì?

Daniel Agrici (tác giả tool) test trực tiếp trên project claude-ads v1.5 của chính mình. Đây là first-party data quan trọng cho E-E-A-T vì reveal số liệu thật từ codebase production chứ không phải demo project.

Lần scan đầu: Security Score 62/100 (D grade)

3 findings nghiêm trọng nhất:

1. SSRF Vulnerability (CRITICAL, severity score 95/100)

User-provided URLs cho webhooks không validate destination. Attacker có thể gửi URL nội bộ như http://169.254.169.254/latest/meta-data/ để access AWS metadata service, steal EC2 instance credentials, sau đó escalate. Fix: allowlist domain + block private IP ranges (127.0.0.0/8, 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16, 169.254.0.0/16).

2. Unpinned GitHub Actions (HIGH, severity 75/100)

Code dùng uses: actions/checkout@v4 thay vì pin commit SHA như actions/checkout@b4ffde65f46336ab88eb53be808477a3936bae11. Attacker compromise tag v4 là có thể inject malicious code vào CI pipeline, exfiltrate secrets. Fix: pin full SHA cho mọi action, hoặc dùng Dependabot auto-update pinned SHAs weekly.

3. Missing CI Security Gates (MEDIUM, severity 55/100)

Repository không có automated security scanning trong CI pipeline. Code push trực tiếp lên main branch mà không qua security check. Fix: add /cybersecurity --scope diff vào GitHub Actions workflow pre-merge để block PR nào introduce Critical findings.

Sau khi fix tất cả 23 vulnerabilities phát hiện: Security Score 90/100 (A grade). Delta 28 điểm từ một lần audit, phản ánh chuẩn xác framework Defense-in-Depth Scoring: nhiều layer findings từ nhiều agents cộng dồn, không phải chỉ một dimension.

Scoring Formula Và Auto-CRITICAL Gate

Tool compute security score theo công thức CVSS-based:

Score = Base Severity (CVSS) × Confidence (0.3-1.0) × Exploitability (0.5-1.0) ± Context (-20 đến +20)

Severity tiers: CRITICAL 90-100, HIGH 70-89, MEDIUM 40-69, LOW 20-39, INFO 0-19. Confidence tiers: HIGH 90-100%, MEDIUM 60-89%, LOW 30-59%, INFO dưới 30%. Project grade scale: F (0-25), D (25-50), C (50-75), B (75-90), A (90-100).

Auto-CRITICAL Gate là safety net quan trọng: nếu BẤT KỲ finding nào đơn lẻ đạt score 90+ với HIGH confidence, overall project score bị cap cứng ở 69 (C grade) bất kể weighted average từ 7 agents còn lại có cao đến đâu. Lý do: một SSRF critical đủ để compromise production, không có chuyện “trung bình OK” che đi một lỗ hổng chí mạng. Điều này buộc dev phải fix Critical trước khi gradient lên Medium/Low.

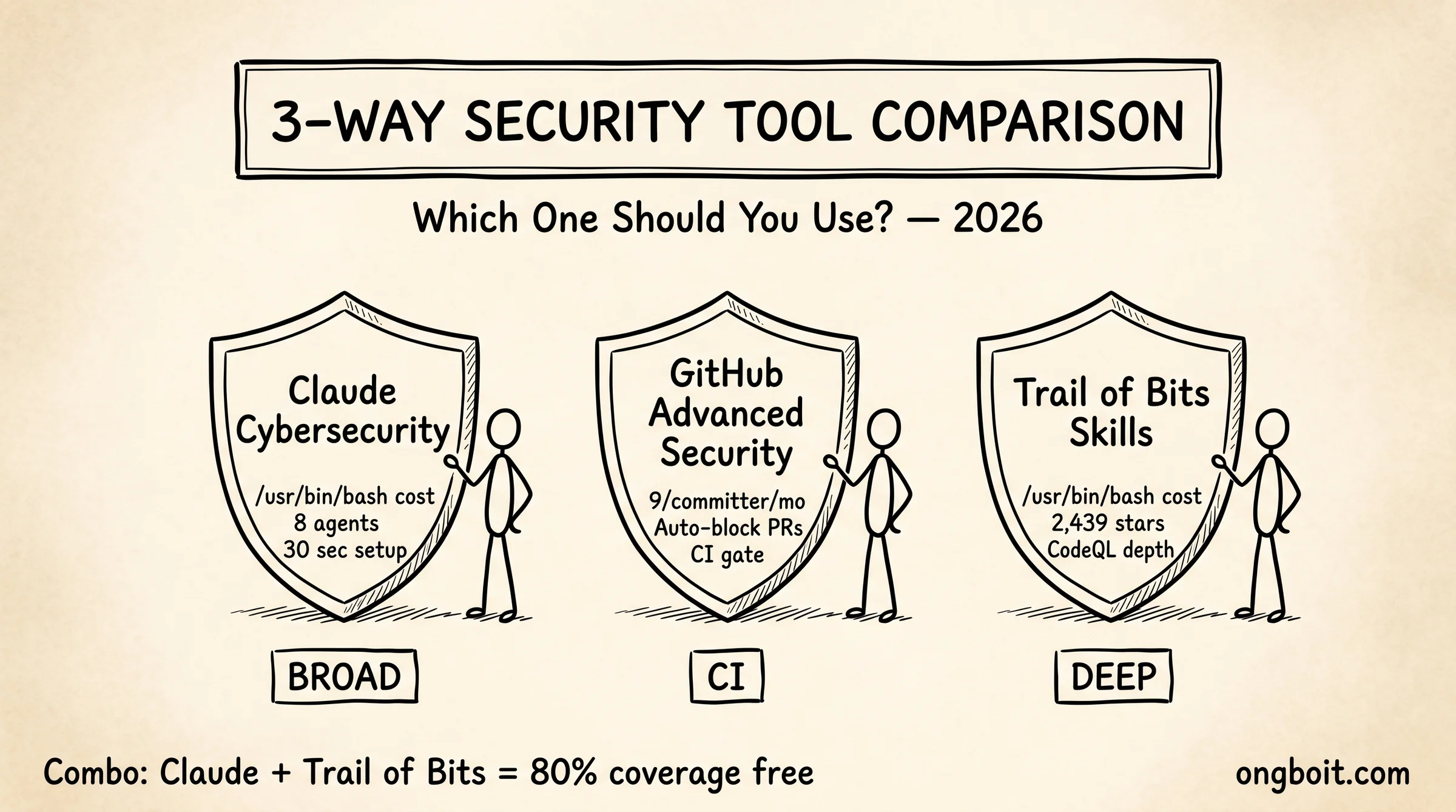

Claude Cybersecurity vs GitHub Advanced Security vs Trail of Bits

Ba lựa chọn phổ biến cho security audit trong năm 2026: claude-cybersecurity (skill open source), GitHub Advanced Security (GHAS, trả phí), Trail of Bits skills (open source, industry gold standard). Bảng so sánh 3-way dưới đây áp dụng Zero-Config Security lens để đánh giá setup cost và effort.

| Tiêu chí | Claude Cybersecurity | GitHub Advanced Security | Trail of Bits Skills |

|---|---|---|---|

| Cost | $0 (MIT license) | $49/committer/tháng | $0 (open source) |

| GitHub stars | 41 (mới, đang tăng) | N/A (GitHub native) | 2,439 (gold standard) |

| Setup time | 30 giây (one-liner install) | Enterprise onboarding | 5-15 phút per skill |

| OWASP Top 10:2025 | Full 10/10 | Partial | Partial (CodeQL-based) |

| Business Logic Analysis | Yes | No | No |

| AI Code-specific checks | Yes (AI Code Reviewer) | No | No |

| IaC Scanning | Terraform, Docker, K8s, GHA | Limited | Semgrep-based (rộng) |

| Parallel execution | 8 agents | Sequential | Sequential |

| CI/CD gate | Không (phải combine) | Auto-block PRs | CodeQL Action |

| Depth of analysis | Broad (8 domains) | Deep (enterprise-grade) | Deepest (CodeQL + variant analysis) |

| Data rời máy | Không | Có (GitHub cloud) | Không (skills local) |

| Compliance mapping | PCI, HIPAA, SOC 2, GDPR, NIST | Yes | Tùy skill |

Honest verdict:

GHAS thắng CI/CD integration maturity: tích hợp sẵn vào GitHub, auto-block PRs, enterprise support. Nếu bạn có budget $49/committer và codebase sản xuất critical, GHAS là investment xứng đáng. Trail of Bits thắng depth of analysis: CodeQL queries viết bởi security researchers hàng đầu, variant analysis tìm ra cả những bug pattern tương tự trong nhiều repos khác. Claude Cybersecurity thắng breadth + zero setup + AI-specific: cover nhiều domain hơn (8 agents), install 30 giây, là tool duy nhất trong 3 có AI Code Reviewer agent cho dev dùng Copilot/Claude Code daily.

Recommended combo cho team nhỏ hoặc solo dev:

- Claude Cybersecurity cho daily audit tại dev-time (free, instant)

- Trail of Bits cho deep audit weekly hoặc monthly (free, industry-grade)

- GHAS cho CI gate production deployment (nếu budget cho phép)

Nếu budget $0, dùng combo 1+2 cover 80% use case. Xem thêm bộ Claude Code Skills tổng hợp các skill miễn phí khác.

Tool Có Những Giới Hạn Gì?

Không tool nào perfect. Áp dụng nguyên tắc AI Code Vulnerability Gap: tool này giúp giảm đáng kể nhưng không loại bỏ hoàn toàn vulnerabilities trong AI code. Dưới đây là 5 giới hạn đo được cần biết trước khi dùng.

| # | Giới hạn | Số liệu | Tác động | Cách giảm thiểu |

|---|---|---|---|---|

| 1 | Token consumption per full scan | ~50K-200K tokens tùy codebase size | Burn Claude quota nhanh, đặc biệt trên Max plan có weekly usage caps | Dùng --scope quick cho daily, full scan weekly. Xem mẹo tiết kiệm token |

| 2 | Không có CI/CD integration sẵn | 0 automated gate | Không thể auto-block PR như GHAS | Combine với Claude Code Security GitHub Action chính thức cho CI layer |

| 3 | False positive rate | ~10-20% (chưa có published benchmark) | Cần manual triage, mất thời gian | Framework-aware suppression cho 10 frameworks: Django, Flask, FastAPI, Express, React, Vue, Angular, Spring Boot, Rails, ASP.NET Core + 7 ORMs |

| 4 | Không fix verification tự động | 0 auto re-scan sau fix | Phải chạy lại manually để confirm | Chạy /cybersecurity --scope diff sau khi fix để verify nhanh |

| 5 | Depends on Claude model quality | Findings vary giữa Opus và Sonnet | Kết quả không deterministic 100% | Pin model Opus cho audit critical, Sonnet cho quick scan |

Thêm một số gaps quan trọng:

Không thay thế được penetration testing: tool detect vulnerabilities ở source code level, không test runtime behavior, không fuzzing, không social engineering. Với production-critical systems, vẫn cần periodic human pentest.

Không audit được compiled binaries: tool đọc source code, không phân tích được binary executables, Docker image layers đã build, hay obfuscated JavaScript bundle. Nếu bạn audit third-party dependencies ở binary level, cần tool khác.

Chưa cover được mobile-specific threats: iOS hoặc Android app security cần tool chuyên biệt (MobSF, Frida) cho jailbreak detection, certificate pinning, secure storage. Claude-cybersecurity scan được Swift và Kotlin code nhưng không hiểu platform-specific security APIs.

Biết rõ giới hạn này giúp bạn set expectations đúng và combine với tools khác phù hợp.

Cài Đặt Như Thế Nào Trong 30 Giây?

Cách 1: One-liner install (khuyên dùng)

curl -fsSL https://raw.githubusercontent.com/AgriciDaniel/claude-cybersecurity/main/install.sh | bash

Script tự clone repo, copy skill vào ~/.claude/skills/cybersecurity/, kiểm tra dependencies.

Cách 2: Manual install

git clone https://github.com/AgriciDaniel/claude-cybersecurity.git

cp -r claude-cybersecurity/.claude/skills/cybersecurity ~/.claude/skills/

Cách 3: Claude Code plugin (v1.1.0+)

claude plugin install cybersecurity

Quick Start Commands

# Full security audit, 8 agents parallel

/cybersecurity

# Audit một directory cụ thể

/cybersecurity src/

# Quick scan (nhanh hơn, ít chi tiết hơn)

/cybersecurity --scope quick

# Compliance mapping (SOC 2, HIPAA, PCI DSS, GDPR, NIST)

/cybersecurity --compliance soc2

# Chỉ scan changed files (cho CI/CD pre-merge)

/cybersecurity --scope diff

Yêu cầu: Claude Code CLI đã cài + codebase để scan. Không cần API key ngoài, không cần config file. Đây chính là Zero-Config Security framework: 1 command, 0 setup. Xem thêm cách cài skills khác nếu chưa quen với skill ecosystem.

Câu Hỏi Thường Gặp

Claude cybersecurity có miễn phí không?

Có, hoàn toàn miễn phí với MIT license. Không giới hạn usage, không cần API key ngoài. Cost duy nhất là Claude Code subscription bạn đã trả (Anthropic API hoặc Claude Max plan). Nếu chỉ scan nhỏ lẻ, Claude Free tier cũng chạy được nhưng sẽ hit rate limit nhanh khi full scan vì 8 agents song song consume token nhiều.

Tool có detect business logic flaws không?

Có, Business Logic Analyzer agent (weight 10%) chuyên detect race conditions, TOCTOU vulnerabilities, improper state transitions, concurrent write conflicts. Đây là class lỗi mà static analysis tools truyền thống như SonarQube hay CodeQL thường miss vì cần hiểu business context. Khi tool chạy, nó đọc code như human security researcher chứ không chỉ match regex pattern.

OWASP Top 10:2025 khác gì 2021?

Phiên bản 2025 thêm A03 (Supply Chain attacks, bao gồm typosquatting và slopsquatting từ AI-suggested packages) và A10 (Exceptional Conditions, tập trung vào error handling logic). Một số category cũ được merge lại và reorder theo prevalence mới từ data 2024. Tool cover full 10/10 categories mới nhất, bao gồm cả mapping ngược về 2021 cho audit compliance.

Data có rời khỏi máy mình không?

Không. Code analysis chạy local qua Claude Code terminal, tool chỉ gửi code snippets qua API Anthropic như Claude Code bình thường (với encryption end-to-end). Khác với GitHub Advanced Security gửi full code lên GitHub servers để scan trên cloud. Phù hợp cho codebase proprietary hoặc compliance requirement data residency.

So với SonarQube hay Snyk thì sao?

SonarQube Community free cover code quality và basic security nhưng: không có AI code-specific checks, không có business logic analysis, không có compliance mapping, setup phức tạp cần Docker và database. Snyk $25/dev/tháng mạnh ở dependency scanning nhưng: không có 8-agent parallel architecture, không comprehensive IaC như claude-cybersecurity. Claude Cybersecurity broader coverage, zero setup, free. Dùng chung nếu có budget, dùng riêng nếu $0 budget.

8 agents chạy song song mất bao lâu?

Tùy codebase size: small project dưới 10 files mất 1-2 phút, medium 50-200 files mất 3-5 phút, large 500+ files mất 5-10 phút. Nhanh hơn nhiều so với sequential scanning vì 8 agents thực sự parallel (không phải simulate). Khi chạy, Claude Code sẽ hiện progress của từng agent real-time. Nếu codebase lớn hơn 2,000 files, nên chia thành multiple scan theo module thay vì full scan một lần.

Khác gì Claude Code Security chính thức của Anthropic?

Claude Code Security (Anthropic ra mắt 20/02/2026) là built-in feature cho khách hàng Enterprise và Team plan, chạy trên infrastructure Anthropic với dashboard riêng để manage findings across team. Claude-cybersecurity là third-party skill open source MIT, chạy local trên máy dev, anyone có Claude Code đều install được. Hai tools bổ trợ: dùng official cho enterprise audit và dashboard management, dùng third-party cho solo dev hoặc team nhỏ không cần enterprise tier.

Kết Luận

Claude cybersecurity đáng dùng cho bất kỳ dev nào đang dùng AI coding tools daily (Claude Code, Copilot, Cursor). Với AI Code Vulnerability Gap đã được Veracode 2025 chứng minh là 45% code AI có lỗ hổng, security audit không còn là nice-to-have mà là baseline. Áp dụng framework Zero-Config Security để eliminate setup friction: một lệnh /cybersecurity, không cần config, $0 tool cost, 8 parallel agents cover OWASP Top 10:2025 full 10/10.

Honest assessment sau khi test: tool mạnh nhất ở breadth (8 domains) + AI-specific checks (agent riêng cho AI code) + zero setup. Giới hạn chính ở CI/CD integration (phải combine với GHAS Action chính thức) và token consumption (nên dùng --scope quick hàng ngày). Combo recommended cho solo dev hoặc team nhỏ: claude-cybersecurity cho dev-time + Claude Code SEO audit cho website + Trail of Bits cho deep audit weekly.

Bắt đầu ngay:

curl -fsSL https://raw.githubusercontent.com/AgriciDaniel/claude-cybersecurity/main/install.sh | bash

/cybersecurity

Fix Critical issues trước, sau đó progressive lên High và Medium. Xem thêm Claude Code Hooks để automate security scan vào git commit lifecycle, Claude Code Sub-Agents hiểu sâu về parallel execution architecture, và Claude Code là gì nếu bạn mới bắt đầu. Xem tổng hợp tất cả tính năng tại roadmap đầy đủ Claude Code 2026.